- Введение

- Почему детекция location spoofing важна

- Типы location spoofing

- 1. Клиентская подмена (device-side)

- 2. Сетевые методы (network-side)

- 3. Смешанные сценарии

- Подходы к детекции: обзор

- 1. Сопоставление геоданных: GPS vs IP vs Wi‑Fi

- 2. Проверка метаданных и сигналов устройства

- 3. Поведенческий анализ

- 4. Модели машинного обучения

- Ключевые признаки и фичи для детекции

- Алгоритмические подходы: от простых до сложных

- Эвристические правила (rule-based)

- Классификаторы на основе признаков

- Аномалийные детекторы

- Графовые и сетевые модели

- Методология внедрения системы детекции

- Практические примеры и сценарии

- Пример 1 — приложение доставки

- Пример 2 — рекламная кампания по ZIP-кодам

- Оценка эффективности: метрики и KPI

- Статистика и факты

- Баланс между безопасностью и пользовательским опытом

- Технические ограничения и риски

- Рекомендации по реализации (советы автора)

- Пример архитектуры системы детекции

- Будущее и тренды

- Заключение

Введение

Geo-targeted кампании — мощный инструмент маркетинга, позволяющий показывать релевантную рекламу пользователям в конкретных географических регионах. Однако точность таргетинга подрывается явлением location spoofing — преднамеренной маскировкой или подменой реального местоположения пользователя. Это приводит к потере бюджета, искажению аналитики и снижению эффективности кампаний.

Почему детекция location spoofing важна

- Экономия рекламного бюджета: снижение числа показов/кликов вне целевых регионов.

- Качество аналитики: корректные данные о поведении пользователей по регионам.

- Защита рекламодателей и издателей: предотвращение мошенничества и повышенная доверительность системы.

Типы location spoofing

1. Клиентская подмена (device-side)

Пользователь или злоумышленник вручную изменяет координаты на устройстве (GPS mock, VPN с геолокацией).

2. Сетевые методы (network-side)

Использование proxy/VPN, мобильного прокси или CDN, которые маскируют IP и геолокацию.

3. Смешанные сценарии

Комбинация подмены GPS с прокси для обхода систем валидации (например, приложение отправляет координаты, но сетевой IP указывает на другую страну).

Подходы к детекции: обзор

Детекция подделки местоположения требует мультидисциплинарного подхода: сочетание эвристик, поведенческого анализа и машинного обучения. Ниже перечислены ключевые направления.

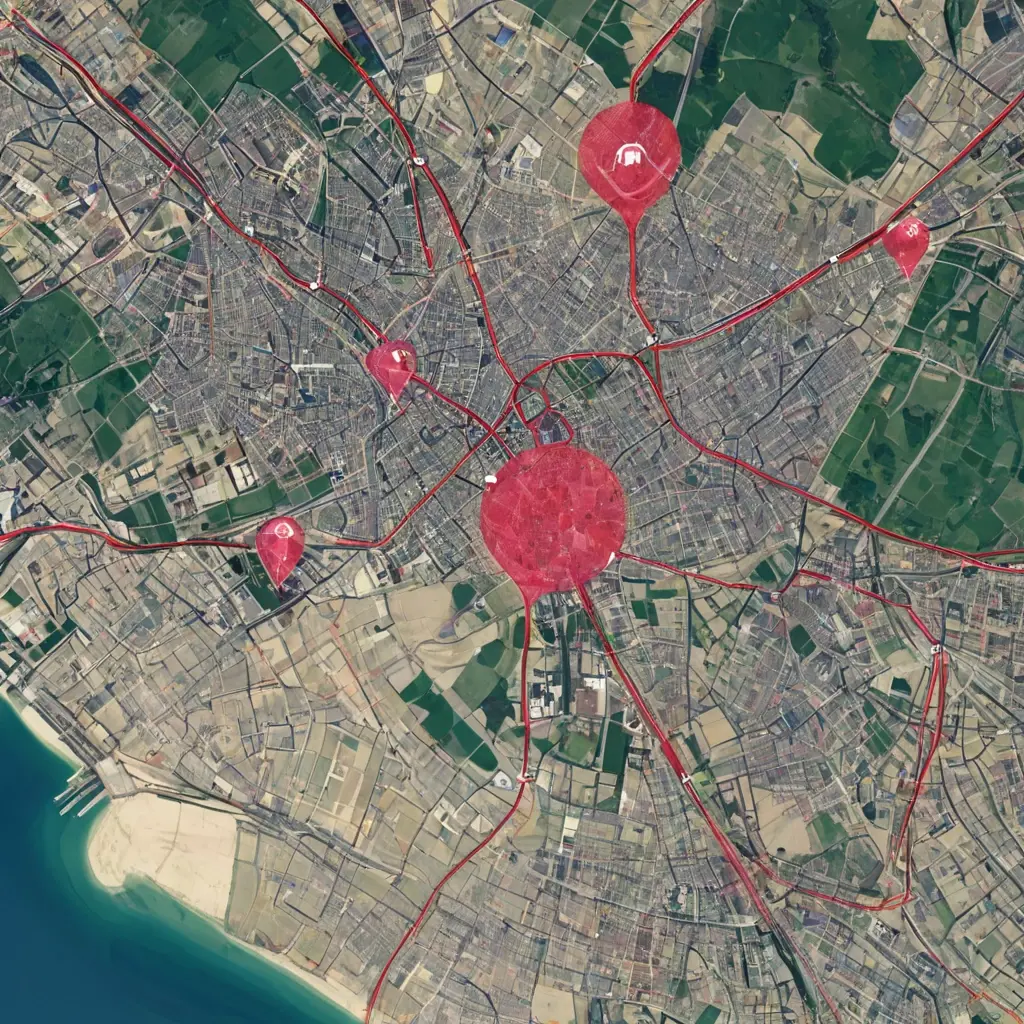

1. Сопоставление геоданных: GPS vs IP vs Wi‑Fi

Проверка согласованности между разными источниками геолокации. Если GPS указывает один город, а IP — другой, это потенциальный сигнал подделки.

- GPS: высокоточный, но легко подделываемый на уровне устройства.

- IP геолокация: грубее, но сложнее массово подменяется без использования прокси/VPN.

- Wi‑Fi и Bluetooth: сканирование видимых SSID/Beacon для определения реального окружения.

2. Проверка метаданных и сигналов устройства

Анализ времени отзыва GPS, частоты изменений координат, значений mock_location в Android, прав приложений, и поведения сенсоров (акселерометр, гироскоп).

3. Поведенческий анализ

Моделирование нормального поведения пользователя в регионе: паттерны передвижения, временные зоны, язык/локаль. Резкие телепортации (например, переход на 1000 км за несколько минут) — сильный индикатор.

4. Модели машинного обучения

Классификаторы, обученные на метриках согласованности геоданных, сетевых сигналах и поведенческих признаках. Обычно применяют ансамбли (Random Forest, Gradient Boosting) и нейросети для выявления сложных корреляций.

Ключевые признаки и фичи для детекции

| Группа признаков | Примеры фич | Пояснение |

|---|---|---|

| Согласованность геоданных | Расстояние GPS↔IP, совпадение страны | Большие расхождения — подозрительны |

| Сетевые признаки | Использование VPN/Proxy, ASN, TTL, latency | Нестандартные ASN, низкая задержка до далеко расположенных прокси |

| Поведенческие | Скорость перемещения, частота смен локаций | Телепортация и цикличность — маркеры бота/фрода |

| Сигналы устройства | Mock flag, root/jailbreak, sensor entropy | Изменённые системные параметры указывают на возможность подделки |

| Агрегированные метрики | Доверительный скор, риск-рейтинги | Суммирование множества сигналов в один риск-индекс |

Алгоритмические подходы: от простых до сложных

Эвристические правила (rule-based)

Правила низкой сложности, выполняются быстро и понятны: например, пометить событие как подозрительное, если расстояние между GPS и IP > 200 км и при этом включён mock_location.

- Плюсы: быстрые, легкая интерпретация.

- Минусы: уязвимы для обхода адаптивными мошенниками.

Классификаторы на основе признаков

Обучение моделей на размеченных данных (legit vs spoof). Часто используют кросс-валидацию и отслеживают метрики: precision, recall, F1.

- Рекомендуемые метрики: ROC AUC, Precision@K для выявления наиболее рискованных событий.

- Требования: регулярная переобучаемость, балансировка классов (вспомогательные техники SMOTE и т.п.).

Аномалийные детекторы

Методы без размеченных данных: Isolation Forest, One-Class SVM, Autoencoders. Полезны для обнаружения новых схем подмены.

Графовые и сетевые модели

Анализ взаимосвязей между идентификаторами устройств, IP, аккаунтами: построение графа и поиск аномальных компонент (например, множество устройств, использующих один прокси и одни и те же координаты).

Методология внедрения системы детекции

- Сбор данных: собрать GPS, IP, Wi‑Fi сканы, метаданные устройства, исторические события.

- Препроцессинг: нормализация координат, выделение фич, обработка пропусков.

- Разметка: использовать гибрид разметки — автоматические эвристики + ручная проверка для формирования обучающей выборки.

- Разработка моделей: сначала простые эвристики, затем ML/аномиальные методы.

- Валидация: A/B-тестирование на бизнес-метриках (CTR, CPA) и метриках качества детекции.

- Развертывание: динамическая система оценок риска с пороговыми значениями и механизмами интервенции.

- Мониторинг и обновление: непрерывный сбор обратной связи и адаптация моделей к новым методам обмана.

Практические примеры и сценарии

Пример 1 — приложение доставки

Сценарий: рост числа регистраций и заказов из дорогого целевого города, но доставка в этот город не подтверждается курьерскими данными.

Алгоритм: сравнение GPS устройства пользователя с GPS курьера и с IP геолокацией. Если большое несоответствие и mock flag — отказ от бонусов и флаг мошенничества.

Пример 2 — рекламная кампания по ZIP-кодам

Сценарий: тысячи кликов из ZIP-кодов, которые по базе выглядят реальными, но клики приходят с прокси и повторяемыми паттернами.

Алгоритм: анализ частоты кликов с одинаковых IP/ASN, кластеризация по временным меткам, аномалия выделяется как кампания с CTR значительно выше среднего и низкой конверсией в офлайн‑действиях.

Оценка эффективности: метрики и KPI

- True Positive Rate (TPR) — доля правильно обнаруженных spoof-событий.

- False Positive Rate (FPR) — доля легитимных действий, ошибочно помеченных как мошенничество.

- Precision и Recall — для контроля затрат и защиты от потери аудитории.

- Бизнес-KPI: изменение CPA, ROI и чистого дохода после внедрения детекции.

Статистика и факты

По отраслевым оценкам (в среднем) мошеннические активности, связанные с подменой местоположения, могут составлять от 2% до 12% трафика в геотаргетированных кампаниях в зависимости от вертикали и региона. В некоторых нишах (например, мобильные приложения с гео‑бонусами) доля достигает 20% и выше. Внедрение многоуровневой системы детекции обычно сокращает потерянный бюджет на 30–70% в течении первых месяцев, при корректной настройке и мониторинге.

Баланс между безопасностью и пользовательским опытом

Чрезмерно агрессивные меры детекции могут привести к ошибочным блокировкам и ухудшению UX. Ключ — градуирование реакций:

- Низкий риск: отслеживание и мягкие предупреждения.

- Средний риск: требование дополнительной валидации (SMS, email, фото).

- Высокий риск: отклонение транзакции или блокировка аккаунта с последующим разбирательством.

Технические ограничения и риски

- Конфиденциальность и регуляции: использование данных местоположения требует соблюдения законов о защите персональных данных и прозрачности перед пользователем.

- Ложные срабатывания: мобильные сети и роуминг могут вызывать легитимные расхождения в координатах.

- Эволюция техник мошенничества: злоумышленники адаптируются, поэтому модели должны обновляться.

Рекомендации по реализации (советы автора)

«Сочетание многослойной валидации (сети, устройство, поведение) и регулярной обратной связи от бизнеса даёт наилучший баланс между точностью детекции и минимизацией ложных срабатываний. Инвестируйте в качественную разметку и мониторинг — это окупается снижением фрода и повышением эффективности кампаний.»

Краткие практические шаги:

- Начать с простых правил и метрик согласованности GPS↔IP.

- Постепенно внедрить ML‑модели, используя кросс‑валидацию и отложенные тесты.

- Ввести систему градуированных реакций вместо немедленной блокировки.

- Организовать регулярный байбек экспертов для ревью новых паттернов мошенничества.

Пример архитектуры системы детекции

| Слой | Функции |

|---|---|

| Сбор данных | Пул данных GPS, IP, Wi‑Fi, метаданных приложения |

| Preprocessing | Чистка, нормализация, извлечение признаков |

| Реальное время (RT) скоринг | Эвристики + быстрые ML модели для мгновенных решений |

| Batch-аналитика | Глубокие модели, детальный анализ графов и аномалий |

| Оркестрация действий | Правила реакции, уведомления, механизм апелляции |

Будущее и тренды

- Увеличение роли on-device сигнатур и приватных вычислений (privacy-preserving) для верификации местоположения без передачи точных координат.

- Интеграция с аппаратными решениями (secure elements) для повышения доверия к GPS-данным.

- Более широкое использование графовых НС и self-supervised методов для распознавания новых схем обмана.

Заключение

Разработка алгоритмов детекции location spoofing в geo-targeted кампаниях — это многослойная задача, требующая скоординированного подхода: сочетание геоданных, сетевых сигналов, поведенческого анализа и машинного обучения. Практическая система должна быть гибкой, обновляемой и ориентированной на минимизацию ложных срабатываний при максимальном сокращении мошеннических расходов.

Инвестиции в качественную разметку, мониторинг и адаптивные модели позволяют снизить потери от подмены местоположения на десятки процентов и повышают общую эффективность рекламных кампаний.